更新日:

2023年10月23日

インターネットを安全・安心して使うために、神奈川県警察サイバー犯罪対策テクニカルアドバイザーからのアドバイスを参考にしてください。

サイバー犯罪対策テクニカルアドバイザーのご紹介

サイバー犯罪対策テクニカルアドバイザーのご紹介 第7回「ログインさせようとするメール/SMSは全部偽物」

第7回「ログインさせようとするメール/SMSは全部偽物」 第6回「大きく変化したエモテット(Emotet)」

第6回「大きく変化したエモテット(Emotet)」 第5回「開くと危険なエモテット(Emotet)」

第5回「開くと危険なエモテット(Emotet)」 第4回「ランサムウェアにご注意」

第4回「ランサムウェアにご注意」 第3回「スマホのセキュリティ警告にご注意」

第3回「スマホのセキュリティ警告にご注意」 第2回「SMSに御用心!!」

第2回「SMSに御用心!!」 第1回「サポート詐欺にご注意!」

第1回「サポート詐欺にご注意!」

サイバー犯罪対策テクニカルアドバイザーのご紹介

神奈川県警察では、高度なサイバー犯罪に的確に対処するため、民間からサイバーセキュリティの専門家

三輪 信雄 氏

をサイバー犯罪対策テクニカルアドバイザーに迎えています。

サイバー犯罪対策テクニカルアドバイザーからは高度情報通信技術に関する助言を得るなど、県民が安心して利用できるサイバー空間の構築に努めています。

三輪 信雄氏は、

- S&J株式会社 代表取締役社長

- 総務省 最高情報セキュリティアドバイザー

- 経済産業省 産業構造審議会臨時委員

- 独立行政法人 情報処理推進機構 情報セキュリティ関連事業審議委員会委員

等に就任し、広くIT業界で活躍しています。

第7回 ログインさせようとするメール/SMSは全部偽物

掲載日:令和5年10月23日

これまでも宅配便や大手ショッピングサイトなどを騙ったメールから偽サイトにアクセスさせ、ID・パスワードやクレジットカード番号を入力させる「フィッシング(Phishing)(※注1)」という手口は行われてきており、多くの方が宅配便や大手ショッピングサイトの偽メール、偽サイトの存在はご存じかもしれません。

※注1 「フィッシング(Phishing)」という言葉は、メールで人を騙して釣る(fishing)上に、その手口が洗練されていることから「sophisticated(洗練された)」の「ph」を「fishing」の「fi」と置き換えられたと言われています(諸説あり)。

ところが、最近のフィッシングでは宅配便や大手ショッピングサイトよりもインターネットバンキングのID・パスワード等を盗む手口が急増し被害も拡大しており、警察庁をはじめとした関係機関からも注意喚起が行われています。

(参考)

実在する企業等を騙る偽サイトは、メールやSMS(ショートメッセージ)から誘導されるだけではなく、検索していて偶然たどり着いてしまう場合(※注2)があります。

※注2 実在する企業等を装う「偽サイト」には、フィッシングで使われる偽サイト(フィッシングサイト)だけではなく、欲しい商品を安く売っているサイトを検索して探していて偶然たどり着いてしまう本物のショッピングサイトを装ってお金をだまし取る「偽ショッピングサイト」等があります。

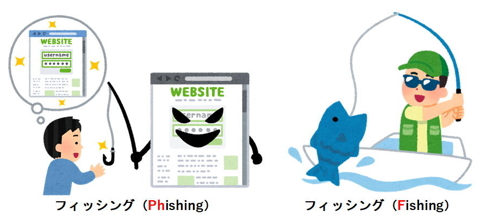

実際に、私(三輪アドバイザー)に届いた偽メール(※注3)は以下のものです。

※注3 実際に届いたメールでは、大手銀行の名前が記載されていました。

このメールを見ただけでは、本物が偽物かを区別することはできないと思います。

怪しい点としては「パスワードを変更」というボタンがあることです。

どんなに本物に見えても「パスワードを変更」というボタンをつけたメールは銀行から送られてくることはほとんどありません。

他によく使われる手口としては「ログイン」というボタンです。

いずれにしても犯人の目的は「パスワードを盗むこと」ですから、とにかくパスワードを入力させようとするのです。

しかし、本物の銀行等からはそのようなメールが来ることはほとんどありません。

つまり、被害に遭わないためには、「銀行やショッピングサイト等からパスワードを入力させるようなメールが来てもクリックしない」ということです。

私は、たとえ本物と思われるメールであっても、必ず正規のサイトのURLを手入力でログインしてから手続きをします。

また、いずれの場合も、「焦らせるような文言」が必ずあります。

先の銀行の例では「強くおすすめします」と書かれているので、ついクリックしてしまいそうになります。

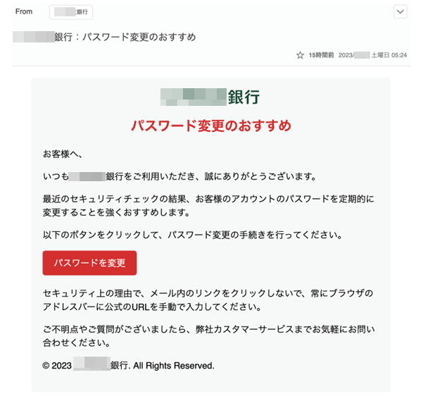

次の鉄道会社の会員サイトの偽メール(※注4)も同様な手口が使われています。

※注4 実際に届いたメールでは、大手鉄道会社名、サービス名が記載されていました。

「退会手続きを取らせていただきます」などと焦らせる文言が書かれており、ついクリックしそうになってしまいます。

繰り返しになりますが、「ログインさせようとするメールは全部偽物」と思ってよいのです。

どうしても心配でアクセスするのであれば、公式サイトのURLを慎重に確認しながら自身の手で入力してアクセスすればよいのです。

ただし、URLを入力する際には「タイポスクワッティング(typosquatting)」にも注意しなければなりません。

URLを入力ミス(タイポ:誤字)した場合に、本来は間違っているのでアクセスできずエラーになったりするはずが、犯人が事前に打ち間違えたURLで偽サイトを用意して待ち受けていることがあるのです。

つまり、犯人は先回りしてタイプミスしやすい文字のURLで偽サイトを事前に用意しているのです。

自分では正しく打ち込んだつもりでも、一文字か二文字打ち間違えてしまうことはよくあることです。

URLを打ち込む時には十分に注意して打ち込んで、スペルミスがないか一文字ずつ確認するか、よく使うサイトであればあらかじめブックマークやお気に入りに登録して、そちらからアクセスする習慣が必要です。

こうした偽メール、偽サイトを使ったフィッシングついては、プライベートの利用だけではなく、仕事での利用時にも注意が必要です。

万が一、中小企業の方が会社の口座がある銀行を騙る偽メールから偽サイトにアクセスして、ID/パスワードを盗られてしまえば、会社の運転資金が不正送金されてしまい、経営危機に陥ってしまうこともあります。

こうした被害に遭わないためには、普段から銀行が用意しているスマホなどの専用のアプリを使い、各種手続きもアプリから行うとよいでしょう。

メールやSMSを受け取ることのない端末からしかインターネットバンキングをしなければ、フィッシングの被害に遭う可能性は低くなるからです。

神奈川県警察では、以前よりインターネットバンキングでの不正送金被害や情報漏えいなどのリスク低減のためにも重要な情報を扱うパソコン等とWeb閲覧やメールのやりとりを行うパソコン等を分離(セパレート)する「セパレート大作戦」を推奨しておりますので、ぜひ、ご確認ください。

第6回 大きく変化したエモテット(Emotet)

掲載日:令和5年4月26日

前回のコラムでも取り上げた「エモテット(Emotet)」というウイルス(コンピュータウイルス、またはマルウェア)については、2022年11月以降、活動を休止していましたが、2023年3月に入り活動が再開されているようです。

(参考)マルウェアEmotetの感染再拡大に関する注意喚起(JPCERT/CC)

エモテットは、これまでも活動と休止を繰り返してきましたが、活動が再開する度に進化してきました。

発生当初(2014年頃)は、不自然な日本語が使われていましたが、その後、感染したパソコンで受信していたメールの内容を流用するなどにより、多くの人が誤って添付ファイルを開くように誘導するといった進化を遂げてきました。

今回(2023年3月時点)の活動再開で行われている手口は、ウイルス対策ソフトによる検知を回避するためのいくつもの細工がなされており、実際に多くの企業や一般家庭のパソコンで感染が起きてしまいました。

その手口は、これまでと同様にZIP形式で圧縮されたファイルが添付されていますが、ZIPファイルを展開すると500MBにもなる巨大な文書ファイルになってしまいます。

展開すると膨れるこの手口により、一部の高度な機能を持ったウイルス対策ソフト以外では検知できず、多くの感染に繋がっています。

もうひとつの細工は、「パスワードがないZIPファイルを使う」というところです。

一部の高度なセキュリティ対策を行っている企業では、以前のエモテットなどをはじめとしたウイルスの手口で使われていたことから「パスワードがメール本文に書かれているZIPファイルが添付されているメールは拒否する」といった設定がされていますが、この設定を逆手にとって「パスワードがないZIPファイルを使う」という単純な細工により、高度なセキュリティ対策を回避してウイルスメールが届いてしまいました。

高度な対策を行っている企業では、普段、エモテットのようなウイルスが添付されたメールは届かないので、逆に引っかかりやすいのです。

※注意

一般的なウイルス対策ソフトでは、パスワード付ZIPファイルの中身までチェックすることができません。そのため、ウイルス対策ソフトによる検知を避けるためにパスワード付のZIPファイルを使うウイルスがあり、その際のパスワードが本文中に記載されているものが多くあります。

そのため、高度な対策ソフトの中には、パスワード付のZIPファイルを添付したメールの本文にパスワードがあるものをウイルスの可能性が高いとして処理するものがあります。

そこで、その裏をかくため、パスワードの付いていないZIPファイルを使うのですが、そのままではウイルス対策ソフトに検知されてしまいますので、先に紹介されているような添付されてきたファイルと展開後のファイルが変化するような細工が使われ出しています。

さらに大きな変化を遂げたと言える点は、「〜.doc」や「〜.xls」のような従来のウイルスメールに添付されている種類のファイルではなく、「〜.one」という見慣れない種類の添付ファイルが使われるようになったことです。

「〜.one」というファイルはWindows10に標準搭載されているOneNoteというアプリケーションでものです。

OneNoteは、様々な情報をひとまとめに記録できるノート機能なのですが、このアプリケーションを悪用してウイルス感染させてしまうという手口なのです。

これまでの多くのウイルスは、 「〜.doc」や「〜.xls」といった普段からよく使うファイルを使って感染を広げていたため、ウイルス対策ソフトもそのようなファイルについての検知機能を強化していましたが「〜.one」というファイルには対応してこなかったのです。

このようにウイルス対策ソフトの盲点を突いてくるという進化はこれからも続いていきますので、ウイルス対策ソフトを入れているからといって過信しないで、ファイルが添付されたメールには十分に注意するようにしてください。

ウイルスが添付されたメールの多くは「注意深く見ると不審な点がある」ものです。

ごく稀に見分けることがほとんど不可能なものがありますが、多くの場合には開く前に気づくことができます。

送信者のメールアドレスやメールを送ってきたタイミング(「なんでこれを、今、送ってきたの?」と思うようなタイミング)、本文中に不自然なところ(文字化けして読めない、普段と違う言い回しになっているなど)があるなど、ファイルが添付されたメールを開く前には十分に注意するようにしてください。

企業であれば従業員の方々に、今一度注意喚起をして頂きたいと思います。

さらに大事なことは、間違って添付ファイルなど開いた場合に、その内容がでたらめだったり、思っていた内容とは違ったり、そもそもエラーでファイルが開けなかったなど、少しでも不自然なことがあればウイルス感染を疑い、すぐに電源を落とすかシャットダウンする、ネットワークケーブルを抜くなどの対応をしてください。

そのような対応を迅速に行うことが、ウイルスによってパソコンで受信していたメールや保存しているファイル、会社のファイルサーバに保存されている大量の情報を盗み出される、ランサムウェアで暗号化されてしまうなどの被害拡大を防ぐためには重要です。

私(三輪アドバイザー)が、この原稿を執筆している時点(2023年3月下旬)でもエモテットは拡散し続けていることが確認されています。

企業において、不審メールの訓練なども有効なので、実施していない場合には検討してください。

第5回 開くと危険なエモテット(Emotet)

掲載日:令和4年8月30日

皆さんは「メールをうっかり開くとウイルス(コンピュータウイルス、またはマルウェア)に感染してしまう!」という話は聞いたことがあると思います。

メールを使ってウイルスに感染させる手口はインターネットが広く利用されだした当初からあり、添付ファイルを開かせる、リンク(本文中にあるURLなど)をクリックさせる手口が代表的です。

最近はあまり見かけなくなりましたが、本文を表示(HTML表示といいます)させるだけで感染させる手口もありました。

最近のメールを使って感染するウイルスの代表的なものとしては「Emotet(エモテット)」が挙げられ、日本でも多くの方が感染してしまっているようです。

エモテットの感染につながるメールは昔からあるウイルスメールと違い、「これがエモテットのメールです」とはっきり示せないほど様々なタイプがあるため、見分けることは容易ではありません。

「不審なメールは開かない」ということは誰もが分かっていることですが、エモテットのメールは、「差出人が知人なのでよく確認せずに開いてしまう」、「少し不審な気がしたが興味本位で開いてしまう」という『人間の心の隙』を突いて添付ファイルを開かせる、URLをクリックさせるなど、メールの内容が狡猾になっています。

但し、狡猾なエモテットのメールでも、添付ファイルを開いたり、本文中のリンクをクリックする際に注意すれば被害に遭うことはありません。

もし、注意せずに開いてしまった場合には、あなたのパソコンに保存されているメールが盗まれ、あなたとやり取りしていた相手に、「あなたのふり」をしてエモテットのメールが送られてしまいます。

つまり、あなたが感染することで、あなたの知り合いが新たに感染することになってしまうかもしれないのです。

言い換えるとあなたが感染したことは、取引先や友人に「バレてしまう」ということにもなります。しかも、これから何年間も盗まれた情報がエモテットのメールに使われてしまうのです。

さらに最近では、エモテットに感染したことで、保存されているメールだけでなくクレジットカード情報や個人情報などを盗まれたり、感染したパソコンだけではなく会社内の他のパソコンなどに保存されているデータを暗号化して脅迫する「ランサムウェア」の被害に遭うこともあります。

エモテットに限らず、ウイルスメールは「開かない」ことに尽きるのですが、以下のような場合にはウイルス感染を疑ってください。

- 添付ファイルを開いた(「ダブルクリックした」など)が、ファイルは開けず何も起こらない

- 添付ファイルは開けたが、心当たりのない内容(関係ない請求書など)だった

- メール本文中のリンクをクリックしたらファイルがダウンロードされ(保存され)、思わずそのファイルを開いてしまった

もし、上記のような感染が疑われる状況になってしまった場合には、パソコンをシャットダウンするか、ノートパソコンの場合には蓋を閉じましょう。そのままの状態で、あれこれ調べてしまうと、かえって被害が広がってしまいます。

よくある対処方法として、「ウイルス対策ソフトでフルスキャンする」ということがありますが、最近のエモテットはウイルス対策ソフトでは検知できない場合がありますし、エモテットへの感染をチェックする専用ソフトであっても、必ず見つかるということではありません。

また、取引先から「あなたを騙って怪しいメールが来た」との知らせを受けた場合には、あなたがエモテットに感染してしまった可能性があります。

このような場合には、直ちにシステム担当者に連絡をして、適切な対応をしましょう。エモテットに感染したかどうかは、専門家に確認してもらわないと正しい判断はできません。

エモテットに感染してしまったことが分かった場合には、そのパソコンはネットワークから切り離し電源を切って「(後日詳しく調べるために)保全」し、新しいパソコンを用意しましょう。もし、どうしても新しいパソコンを用意できない場合には、そのパソコンを初期化しましょう。

ウイルス対策ソフトで、ウイルスを駆除してそのまま再利用しているケースが多いのですが、その場合、検知できていないウイルスを見逃してしまっていることがあり、とても危険です。

このようなウイルス対策ソフトによる見逃しは近年増加しているため、EDR(※注)と言われる新しいソフトやサービスが有効とされています。大企業から使われ始めたEDRですが、最近では、ランサムウェアなどの最近の脅威への対策として中小企業でも広く使われ始めています。

※注 EDR(Endpoint Detection and Response)とは、システムのエンドポイント(端末)においてサイバー攻撃によるものなどの不審な挙動を監視し、即時対応する製品のこと。従来のウイルス対策ソフトなどはウイルス感染などのサイバー攻撃を防ぐことを目的としているが、EDRはサイバー攻撃を受けた後の検知と即時対応を行うことを目的としている。

実は私がこの原稿を書いている時点(令和4年7〜8月)ではエモテットの感染活動は沈静化している様子です。しかし、エモテットはこれまで何度も感染活動の沈静化と活発化を繰り返しており、2〜3か月後に活動が活発化する可能性もありますので引き続き注意が必要です。

今回ご紹介した通り、エモテットは取引先や知人を騙った狡猾なメールで感染を広げているため、それと気付かず「ついうっかり」開いて感染してしまいがちですが、

- いつものやり取りの流れと違うな?

- 差出人の名前は正しいが、メールアドレスが違うぞ?

など、気をつけていれば気づくことができます。

「おや?」と思った時には、メールの送り主に電話で確かめるなど確認するようにしてください。

※ エモテットに関する情報は、「サイバー犯罪、サイバーセキュリティに関する緊急情報」にもありますので、併せてご覧ください。

また、下記の情報も参考としてください。

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて(独立行政法人情報処理推進機構)

「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて(独立行政法人情報処理推進機構)

第4回 ランサムウェアにご注意

掲載日:令和4年4月20日

「ランサムウェア」とは、感染するとパソコンなどに保存されているデータを暗号化して使用できない状態にした上で、そのデータを復号する対価として金銭を要求するコンピュータウイルスの一種です。

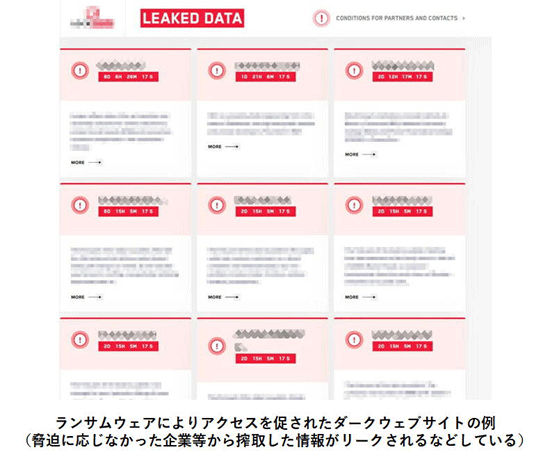

最近では、ランサムウェアに感染したため工場が停止したケースや感染と同時に機密情報等を盗まれた上で「金銭を払わなければ情報をダークウェブ(※注1)で公開する」と二重恐喝(ダブルエクストーション)を受けたケースも少なくはありません。

※注1 匿名接続を実現するためのソフトウェア等を使用しなければ接続できないウェブサイト

では、なぜランサムウェアに感染したことにより、このような事態にまで発展してしまうのでしょうか。

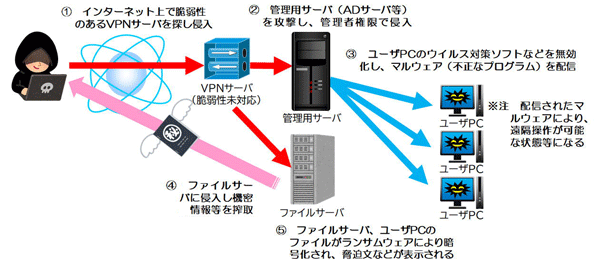

それは、ランサムウェアが単なるコンピュータウイルスではなく、高度な技術を持った攻撃者が直接攻撃(図4−1)してくるからなのです。

図4−1

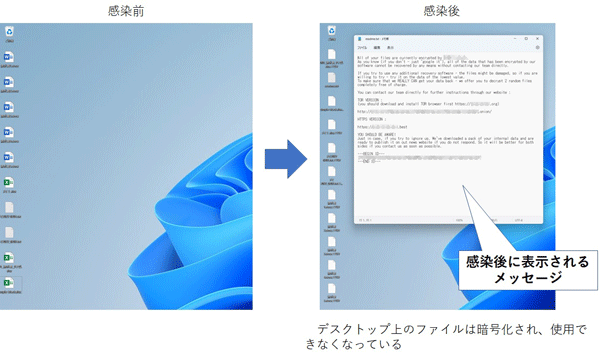

ですから、突然ファイルが暗号化され脅迫文が表示(図4−2)されたり、システムが使えなくなってしまうといった目に見える状況になった時点では、既に攻撃の「最終段階」に至っているということになります。

図4−2

このようにランサムウェアは、攻撃者である「人間」が手作業で行うところが、メールや不審なサイトから感染するイメージのあるウイルスとの大きな違いになります。

こうした攻撃者は、インターネット上で侵入可能な脆弱性のあるシステムを狙って無差別に攻撃しています。

特に脆弱性のあるVPN装置(テレワークなどで企業に接続するための装置)が狙われる傾向があり、最近、ランサムウェアの被害に遭ったほとんどの企業がVPN装置から侵入されています。

急速に広まったテレワークの対応のために、多くの企業でVPN装置が設置されましたが、脆弱性対策のためのパッチ適用がされないまま使われているケースがとても多く、それが被害の減らない原因の一つとなっていると考えられます。

また、無差別な攻撃が行われているため、大企業や政府機関よりも圧倒的に数の多い中小企業が攻撃を受ける確率が高くなっているようで、実際、私の会社(※注2)では、今年に入って多くの中小企業からランサムウェアの被害に関する対応依頼を受けています。

※注2 三輪アドバイザーが代表取締役社長を務めるS&J株式会社のこと

ランサムウェアの被害に遭うと、ほぼ全てのケースでフォルダやデスクトップ上に「脅迫文」が置かれ、その中には攻撃者への連絡方法が書かれています。

多くの場合、攻撃者のダークウェブサイトへのアクセスが指示されます(図4−3参照)。

攻撃者に連絡を取ると脅迫金額が示され、期限以内に暗号資産で支払うよう要求され、その金額は高額で、数千万円から数十億円にのぼります。

図4−3

また、データが暗号化されてしまったため、システムそのものが使えなくなり、バックアップデータも暗号化されデータを復元できず業務が停止したり、場合によっては取引先とのシステムが停止したり、工場全体が停止したりすることもあります。

そのために、システムの再構築やデータの入れ直しなどの作業が必要になるなどの不利益を受けることにもなります。

更に、ネットワークに侵入されたことから情報漏洩の可能性もあるため、取引先や顧客に謝罪する必要もありますし、セキュリティ専門会社への調査費用や対応費用もかかることも考えられます。

もちろん、システム再構築等にも多大な費用が必要になります。

ケースにもよりますが、復旧にかかる費用は数千万円から数億円にのぼることも珍しくありません。

よく被害に遭った企業から「復旧にかかる費用よりも安く済むので支払い交渉に応じた方がよいか」などと聞かれるのですが、攻撃者との交渉は行ってはいけません。交渉しただけでも「払う気があるのだ」とされ、再度攻撃を受けることにもつながりますし、支払いに応じればテロ組織や他国を攻撃するような国へ資金を提供することにもなるので決して交渉も支払いもしてはいけません。

では、ランサムウェアの被害に遭わないためにはどうしたらよいのでしょうか。

残念ながら簡単な防御方法はありません。これまでのウイルス対策はもちろんですが、少なくとも以下の対策は行うべきです。

- VPN装置の最新化(最新のパッチをすぐに適用する)

- VPN認証方法の強化(多要素認証の採用)

- パソコンやサーバに最新のウイルス対策ソフト(EDR(※注3)など)を導入

できれば、サーバ類の監視なども専門業者に委託するといいでしょう。

ランサムウェアは、大企業でも中小企業でも関係なく、隙があれば侵入してきてシステムを破壊して脅迫します。

これまでのウイルス対策に加えて新たな脅威に備えなければならない時代になったと考えてください。

※注3 EDR(Endpoint Detection and Response)とは、システムのエンドポイント(端末)においてサイバー攻撃によるものなどの不審な挙動を監視し、即時対応する製品のこと。従来のウイルス対策ソフトなどはウイルス感染などのサイバー攻撃を防ぐことを目的としているが、EDRはサイバー攻撃を受けた後の検知と即時対応を行うことを目的としている。

第3回 スマホのセキュリティ警告にご注意

掲載日:令和3年12月15日

パソコンでインターネットを使っていると、セキュリティの警告が表示され、指定された連絡先に電話をするとサポートを装って遠隔操作ソフトをインストールさせられたり、プリペイドカードを購入させられたりする、いわゆる「サポート詐欺」が、テレワークの普及とともに増加しています。

一方で、最近はスマホでも偽のセキュリティの警告が表示されることが多くなってきました。

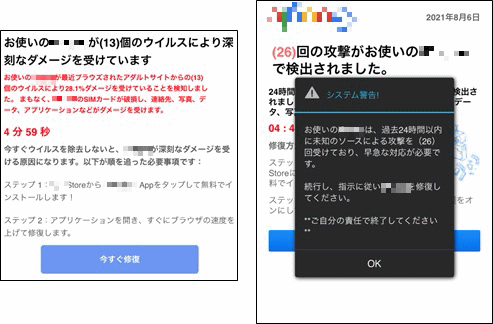

スマホで検索してサイトにアクセスすると、図3−1のような警告画面が出てくることがあります(これらは実際に私のスマホに表示されたものです)。

図3−1

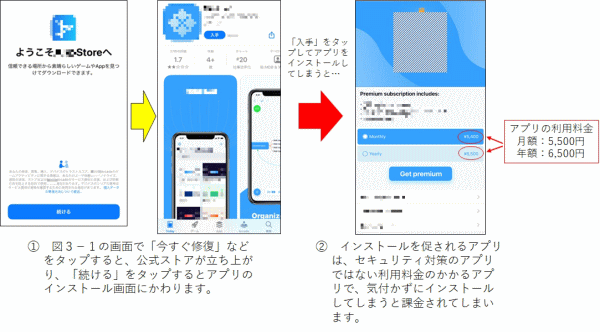

「ウイルスが見つかった」「攻撃を受けた」など、焦らせるような文章が表示されるので、多くの人が驚くことでしょう。そして、「今すぐ修復」というボタンを押すとアプリのストアに移動し、アプリをダウンロードさせようとします。公式ストアなので「ウイルスではないだろう」と安心させる目的であると考えられます。

ところが、このアプリはウイルスではないものの「有料アプリ」であるため、その後、課金されてしまうものになります。

図3−2

今回誘導を促されたアプリでは、月額5,400円(年額6,500円)も課金されてしまうものでした。うっかり登録すると自動的に課金され続けてしまいます。

ウイルスでもなくサポート詐欺でもないこの手口は、まだあまり知られていないので被害に遭ってしまうことが考えられます。

このような偽のセキュリティの警告は、閲覧したホームページが改ざんされてしまっているために表示されます。つまり、正規のサイトにアクセスしたとしても、セキュリティの偽警告が表示されてしまうのです。

「怪しいサイトからアプリをダウンロードしない」、「パスワードを入力しない」といった注意は知っていても見抜けないため、「セキュリティ警告が出たら怪しい」と考えたほうがいいでしょう。

また、今回の警告画面には1秒ずつカウントダウンする様子も表示されていました。

これは「時間がない」と焦らせることで判断を鈍らせることも狙いですので、セキュリティの警告などが出た場合には、すぐに閉じるかアプリを終了させましょう。

また、表示された特徴的な文言で検索してみると偽のセキュリティ警告に関する情報が見つかることがあるので調べてみましょう。

なお、警告画面のスクリーンショットがあると調べやすいでしょう。

第2回 SMSに御用心!!

掲載日:令和3年8月2日

SMS(ショートメッセージサービス)を使った詐欺が以前からもありますが、今でも後を絶ちません。

あの手この手で被害に巻き込もうとします。私のところにも最近届きましたのでご紹介します。

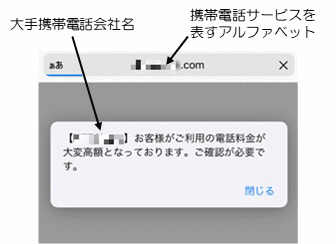

◆その1 −携帯電話会社を騙る手口−

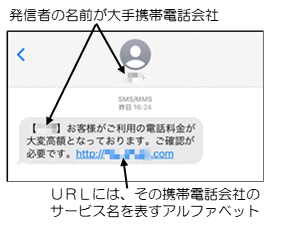

「電話料金が大変高額となっております」というものが先日届いた(図2−1)のですが、発信者が大手携帯電話会社となっていたこともあり、ドキッとするかもしれません。

確認のためにクリックするようになっているURLも、その携帯電話会社のサービス名を表すアルファベットの文字列から始まっており、また、「.com」であることからも、「あれ?」と思っても念のためにクリックしてしまいそうなURLです。

図2−1

しかし、よく見ると、以下の見分けるポイントがあります。

- 「携帯電話サービス名○○.com」となっており、○○には意味のない2文字が入っている

- 「http:// 」から始まっており、最近では「https://」が主流なので不自然

私はこの時点で「こんなURLは詐欺に違いない」と確信できましたが、クリックして先へ進んでしまった方が少なからずいるのではないでしょうか。

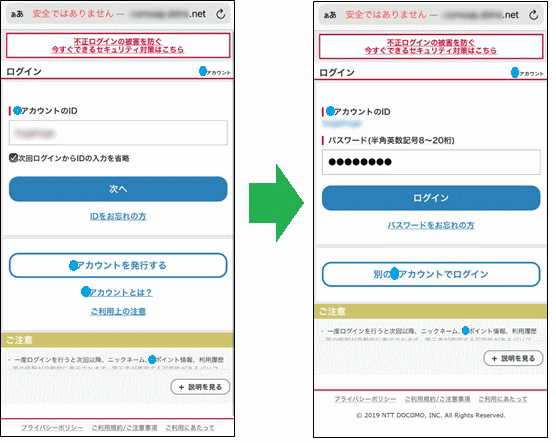

今回はどのようなことになるかを検証するために、敢えてURLをクリックしてみました(※注意1)。

すると、「電話料金が大変高額になっております」と更に焦りが増すようなポップアップが表示(図2−2)されました。

図2−2

※注意1 三輪アドバイザーはセキュリティの専門家であるため、安全を確保しながらこのようなことを行えますが、一般の方はクリックしないようにしてください。

次に携帯電話のサービス用ID入力の画面になり、続いてパスワードの入力を求められます(図2−3)。

今回、私はデタラメな文字列を入力してみましたが、詐欺サイトなのでパスワードのチェックもなく、そのまま進むことができました。

図2−3

もしもこの画面で本当のIDとパスワードを入力してしまうと、その情報が盗まれてしまい、買い物などで悪用されてしまう危険性があります。

よく見ると、一番上のブラウザのアドレス欄には「安全ではありません」と表示されています。

これは正規のHTTPS通信(※注意2)が行われていないことを示すブラウザの警告です。

このように「ブラウザの警告にも注意を払う」べきです。

※注意2 HTTPS(Hypertext Transfer Protocol Secure)とは、WEBサイトとWEBクライアント間でデータの送受信を暗号化し、通信経路上での盗聴や第三者によるなりすましを防止するプロトコル(通信規約)のことで、「https://〜」ではじまるWEBサイトはHTTPSで通信が行われます。また、HTTPS通信では、暗号鍵として電子証明書が使われ、その電子証明書に不審な点があると「安全ではありません」などの表示がされることがあります。

◆その2 −大手通販サイトを騙る手口−

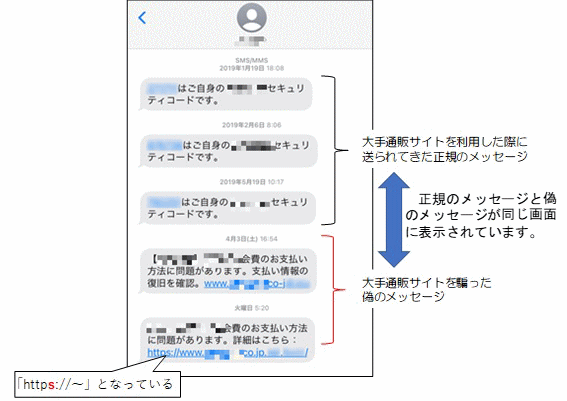

次に、大手通販サイトのIDとパスワードを盗むSMSを紹介します。

これも私に届いたもの(図2−4)ですが、画面には何件かセキュリティコードのメッセージが表示されています。

図2−4

これは私がその通販サイトで2要素認証(※注意3)を使っているため、その通販サイトを使った際に届いたセキュリティコードであり、正規のメッセージです

※注意3 「2要素認証」とは、正規の利用者であることを確認するための認証方法として、本人が覚えているID/パスワード(知識要素)、スマートフォンなどの本人が持っている物(所有要素)、本人の顔、指紋、虹彩など(身体的要素)といった要素を2つ組み合わせて行う認証方式のことです(2つ以上の要素を使うことは「多要素認証」といいます)。

「2要素認証」の代表的な例としては、ID/パスワードと併せて、事前に登録している携帯電話番号にSMSでセキュリティコードを送り、そのコードを入力させることで、その番号の携帯電話(スマートフォン)を持っていることを確認するという方法があります。

詐欺として届いたものは、「●●●会員のお支払い方法に問題があります」という2件のメッセージです。この手法の特徴は、既に大手通販サイトから正規に受け取っている2要素認証のSMSに続いて同じ画面に表示されていることです。このため「大手通販サイトから来た正規のメッセージ」と思い込んでしまう可能性が高くなります。このような手法もよく使われており、「 既に正規のメッセージを受け取っていた画面に届いたメッセージでも信用してはいけない」ということです。

しかも、2つ目のメッセージでは「http s://」から始まっており、少し詳しい方だと逆に「『https:/ /』だから安心」と勘違いしてしまうのです。しかし、この手口でも先の携帯電話会社を騙る手口と同様に、よく見るとURLに不自然なところがあります。

- 「. <大手通販サイト名>-co-j○○.icu」となっており、○○には意味のない文字が入っています。また、「.icu」という部分は通常使われるものではないので、不自然であると見抜けます。

- 一般によく使われる「.co.jp」に似せたURLになっているので、一瞬、見だけだと「『.co.jp』だから安心」と勘違いしてしまうかもしれませんが、注意深く見ると「.co.jp」ではないことがわかります。URLなどをよく見ないで素早く操作してしまうというスマホの特性を突いた手法と言えるでしょう。

こうしたURLをクリックしてしまい、IDやパスワードなどを入力してしまうとアカウントが乗っ取られてしまう可能性があります。

◆被害を防ぐためのポイント

今回、ご紹介した通り、SMSに記載されたリンク先のクリックには十分に注意が必要ですし「そもそもクリックすべきではない」とも言えます。メッセージやメールで届いた URLはクリックせずに、正規のサイトへ専用アプリなどでアクセスして、必要な手続きは行うべきです。

また、 「IDやパスワードは盗まれるもの」という前提に立ち、2要素認証を有効にすることも「当たり前になってきている」という認識を持つべきです。最近の主要なサイトやアプリでは2要素認証が設定できるようになっています。少しわかりにくいところに説明がされていることもありますが、2要素認証は是非とも設定してください。「 2要素認証のないサービスは利用しない」という考え方でも私はいいと思います。 どうしても2要素認証のないサービスを利用するときには、通常よりも更に複雑で他に使っていないパスワードを使ってください。

今回は、SMSからの詐欺について、見分けるポイントや注意点などを説明しましたが、今後も様々な手法でオンライン詐欺は行われますので、 最新の情報を収集して注意し、家族や友達とも情報交換するようにしてください。

第1回 サポート詐欺にご注意!

掲載日:令和3年3月2日

ある日、Aさんはテレワーク中で、資料作成のためにネット検索を続けていました。いろいろなキーワードで検索していると、あるページにアクセスした途端、「パソコンがウイルスに感染しました」という画面が表示されました。真っ赤な警告画面にAさんは驚きました。よく見ると「すぐにお電話ください」とあり、電話番号が書かれていました。

Aさんはテレワーク中ということもあり、同僚に相談もできず、また自分の不注意でウイルス感染してしまったという負い目から「すぐに対応しなければいけない」と考えました。そこで書かれていた電話番号に電話をすると、サポートデスクを名乗る、どこか不自然な日本語ながら丁寧な口調の男性が出ました。

男性は「詳しく調べたいので、指定のソフトをインストールしてください」と指示しました。Aさんは言われた通りそのソフトをインストールしました。それは遠隔操作ソフトでした。男性は遠隔操作ソフトで、いろいろなことを調べているようでした。

Aさんは、男性からいろいろな画面を見せられ、「これは深刻な状態です。修復するには、すぐに有償のサポートに加入する必要があります。プリペイドカードを購入してください。」と言われました。Aさんはプリペイドカードを買うために慌ててコンビニに走って行きましたが、そこで何かおかしいと気づきました。

会社のシステム担当者に連絡して事情を説明したところ、「それはサポート詐欺です」と教えられ、Aさんは愕然としてしまいました。

実はAさんは、顧客に関する重要なメールをやりとりしていたのです。すぐにパソコンを会社に持ち込んでサイバーセキュリティの専門会社に調査を依頼して、顧客にも謝罪することになりました。

このように、テレワークの浸透に伴ってサポート詐欺の被害も増えています。近くに相談する同僚がいないことや焦りから、つい指示に従ってしまうことが多いようです。

サポート詐欺は昔からある手口ですが、会社のネットワークを利用していた時には自動的に防いでくれていたので、自宅で直接インターネットを使っているとサポート詐欺などの不正なサイトが表示されてしまうのです。

実際に、遠隔操作ソフトなどをインストールしてしまうと、情報が抜き取られてしまったり、コンピュータウイルスに感染させられたりする危険性もあります。また、電話をすることでその電話番号も犯罪者集団に知られてしまい、悪用されることも考えられます。

インターネットを利用していて、電話を迫るような画面の表示が出たらすぐにその画面は閉じてください。

どうしても画面が閉じられなくなったら、パソコンの電源を切ってください。そうすればそれ以上の被害を防ぐことができます。電話を迫る画面の表示だけなら、ギリギリセーフと考えてもいいです。心配であれば、ITに詳しい人に最新のウイルス対策ソフトでスキャンしてもらってもいいでしょう。

今回は「サポート詐欺に注意!!」というお話をさせていただきました。これからも最近のサイバー犯罪とその対策について紹介していきたいと思います。

情報発信元

神奈川県警察本部 生活安全部

サイバー犯罪捜査課

電話:045-211-1212(代表)